Réflexions & Récits

Bienvenue dans mon espace d'expression personnelle. Ici, je partage mes pensées, mes expériences et mes apprentissages sur le chemin de la résilience, de la créativité et de la croissance.

À la Une

Behind the Scenes

18 avril 2025

3 min

Pourquoi j'ai créé ce site web (et non, ce n’est pas juste pour frimer)

Spoiler : j’avais besoin d’un endroit pour centraliser mes projets, parler à ma commu, et râler sur un blog. Mission accomplie.

Lire l'articleArticles Récents

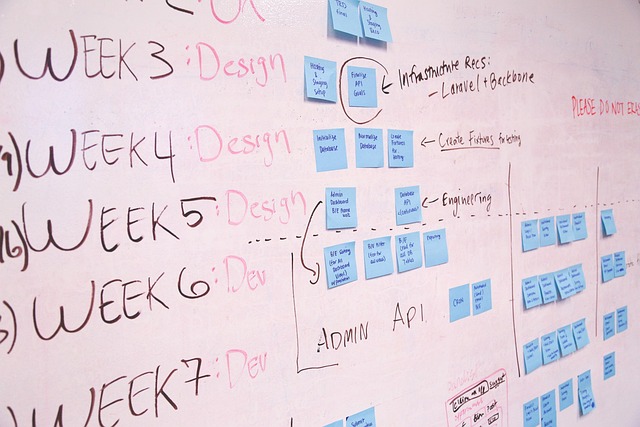

Organisation

18 avril 2025

5 min

Comment bien organiser un projet (sans devenir fou)

Tu veux lancer un projet sans qu’il finisse dans le cimetière des idées oubliées ? Voici comment rester organisé et (à peu près) sain d’esprit.